برای تامین امنیت شبکه از ترکیب فناوریها و راهکارهایی مثل دیوار آتش همراه با سامانه utm و دیوار آتش نسل بعدی ngfw استفاده میشود. این فناوریهای با کنترل ترافیک شبکه یک لایه دفاعی مستحکم پیرامون شبکهها پدید میآورند و اجازه نمیدهند هکرها به سادگی حملههای سایبری را پیادهسازی کنند. برای آنکه utm و فایروال قدرتمندی خریداری کنید باید با ویژگیها، مزایا و معایب آنها آشنا باشید و با مقایسه انواع utmو نیازسنجی درست، utm سخت افزاری مناسبی بخرید. با توسعه شبکه آداکهمراه باشید.

- فایروال utm چیست

- کاربرد utm چیست

- تفاوت فایروال و UTM چیست

- نکات مهم خرید utm

- بهترین utm سخت افزاری

- معرفی انواع utm

فایروال utm چیست

utm سرنام unified threat management و به معنی سامانه مدیریت تهدیدات یکپارچه است و همانند نسخه تکامل یافته دیوارهای آتش موسوم به دیوار آتش نسل بعدی ngfw برای تامین امنیت شبکه استفاده میشود. ngfw سرنام next generation firewall است.

فایروال محصولی سختافزاری یا نرمافزاری است که در مرز شبکه داخلی و خارجی مستقر میشود و مانع دسترسی غیرمجاز به منابع درون شبکه توسط هکرها میشود. دیوار آتش utm مانند حصاری است که دروازههایی برای عبور دادههای مجاز در اختیار تجهیزات و کاربران قرار میدهد، اما این دروازهها در مقابل دادههای غیرمجاز بسته میمانند و از شبکه در مقابل دسترسیهای غیرمجاز محافظت میکند.

کاری که یک دیوار آتش utm انجام میدهد این است که ترافیک ورودی و خروجی شبکه را بر پایه مجموعه خطمشیهایی کنترل میکند که این قواعد توسط مدیر شبکه تعیین شده یا در برخی موارد از قواعد پیشفرض فایروال utm استفاده میشود. تفاوتی که یک دیوارآتش utm با نمونههای عادی دارد در این است که خطمشیهای فایروال utm هماهنگ با سایر مولفههای utm تعریف میشوند. این دیوارآتش تنها درخواستهای منطبق بر خطمشیهای امنیتی تعریف شده که بر اساس پورت یا پروتکل خاص هستند را مجاز میداند و سایر درخواستها را غیر مجاز تلقی کرده و مانع ورود آنها به شبکه میشود.

از مهمترین وظایف یک فایروال utm باید به محافظت از منابع، تایید اعتبار دسترسی، مدیریت و کنترل ترافیک شبکه، ذخیره رویدادها و گزارش آنها اشاره کرد. با پیشرفت محصولات امنیتی شبکه، دیگر بهندرت محصول واحدی بهنام دیوار آتش در شبکهها استفاده میشود، به همین دلیل است که utmها و ngfwها نقش کلیدی در دنیای امروز دارند.

کاربرد utm چیست

utm راهکاری متشکل از نقشهای امنیتی مختلف است که برای پاسخگویی به نیازهای امنیتی سازمانهای مختلف طراحی شده است. در ابتدا utm تنها برای شرکتهای کوچک در نظر گرفته میشد، اما به مرور زمان و با رشد بازار utm علاوه بر شرکتهای کوچک و متوسط، شرکتهای بزرگ نیز از این راهکار استفاده میکنند.

محصول utm بیشتر بهشکل سختافزاری ارائه میشوند و در لبه (edge) شبکه قرار میگیرند تا مدیریت یکپارچه، سهولت پیکربندی و گزارشگیری متمرکز ارایه کنند. از مزایای مهم utm باید به کاهش تعداد تجهیزات امنیتی مورد استفاده در شبکه، کاهش هزینه نگهداری، بهروزرسانی، پشتیبانی و نیروی انسانی برای مدیریت هر کدام از آنها اشاره کرد. همچنین استفاده از utm در مقایسه با قراردادن چند راهحل امنیتی مختلف کنار هم مدیریت آسانتر و مطمئنتری را به همراه دارد.

سازمانها از utm در شبکه برای کاهش تجهیزات امنیتی شبکه، نگهداری و بهروزرسانی سادهتر، مدیریت متمرکز، کاهش زمان و هزینه عیبیابی، نصب و راهاندازی سریع و موارد این چنینی استفاده میکنند. بهطور کلی یک راهکار utm را مجموعهای از فناوریهای مرتبط تشکیل میدهند که از مهمترین آنها باید به دیوار آتش، سامانه پیشگیری از نفوذ، سامانه شناسایی نفوذ، app control، ضدویروس، ضدهرزنامه، فیلترکننده محتوای وب و سایتها، راهحلهای ارزیابی امنیت ایمیل، dlp و در نهایت دیوار آتش نسل بعدی اشاره کرد.

تفاوت فایروال و UTM چیست

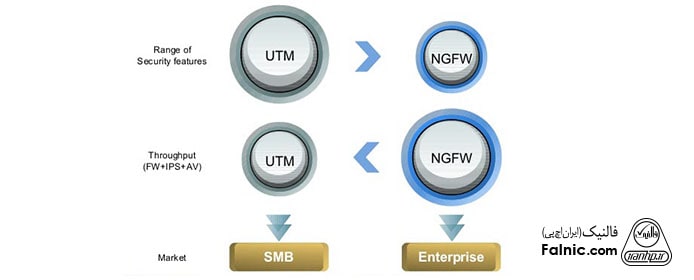

همگرایی فناوریهای امنیتی بیش از قبل شده است، بهطوری که امروزه مرز میان محصولات ngfw و utm گاهی اوقات قابل تشخیص نیست و این موضوع باعث شده بیشتر کارشناسان امنیتی هنگام مقایسه انواع utm این دو واژه را به عنوان مترادف یکدیگر استفاده کنند. همانگونه که در شکل زیر مشاهده میکنید، تفاوت utm و ngfw، بیشتر مربوط به کیفیت ویژگیها، سطح ارایه خدمات و سرویسها در راستای رفع نیازهای امنیتی است.

محصول utm با هدف سهولت در نصب، راهاندازی و مدیریت مداوم بر مبنای نقشهای امنیتی یکپارچه و اعمال خطمشیهای امنیتی برای شبکههای smb (کوچک و متوسط) که دسترسی به آنها از راه دور انجام میشود توسعه داده شده، در حالی که توسعه ngfw به منظور بازرسی دقیق بستهها و سفارشیسازی خطمشیهای امنیتی و مدیریت حجم سنگینی از ترافیک در شبکههای سازمانی انجام میشود.

در نتیجه شرکتهای تولیدکننده سعی میکنند تا همزمان قابلیتهای utm و ngfw را بر مبنای بزرگی سازمان و میزان ترافیک شبکه در اختیار مشتریان قرار دهند. بنابراین، یک utm میتواند شامل ngfw باشد.

از نظر فنی عملکرد utm و ngfw یکسان است اما utm بیشتر توسط سازمانهایی که از شبکههای کوچک تا متوسط استفاده میکنند و تعداد کارمندان آنها زیر ۱۰۰۰ کلاینت است استفاده میشود، در حالی که سازمانهای بزرگ که نیازمند رسیدگی به ترافیک سنگینی هستند و مراکز داده نقش کلیدی در آنها دارند از ngfw استفاده میکنند.

از قابلیتهای مهم utm عبارتند از:

- مدیریت برنامههای کاربردی صرف نظر از پورت و پروتکل

- پایش و واکاوی ترافیکهای رمزنگاری شده توسط پروتکلهای SSL و SSH

- کنترل مبتنی بر خطمشی

- مدیریت کاربران مبتنی بر دایرکتوری سرویسها

- محافظت در برابر طیف وسیعی از تهدیدات از جمله تهدیدات لایه کاربردی و پیشگیری از نفوذ به شبکه

دو فناوری ngfw و utm در برخی حوزهها وجه اشتراک دارند که مهمترین آنها عبارتند از:

- انواع NAT و شبکههای خصوصی مجازی

- سامانه تشخیص و پیشگیری از نفود

- فیلترینگ ترافیک

- ضدویروس

- مدیریت پهنای باند

- قابلیت Application Level Awareness

- قابلیت Reputation

- Identity Services

نکات مهم خرید utm

طراحی محصولات utm به گونهای است که چند سرویس امنیتی را در یک دستگاه واحد بهشکل یکپارچه مدیریت کرده و در دسترس کاربران قرار میدهند. در واقع با استفاده از utm میتوان ضمن بهرهمندی از سرویسهای امنیتی مختلف در هزینهها صرفهجویی قابل ملاحظهای به عمل آورد. با توجه به پیچیده شدن حملههای سایبری، امروزه بیشتر سازمانهای بزرگ از utm به عنوان یک راهکار مهم در مواجهه با حملههای سایبری و به ویژه محافظت از کانالهای ارتباطی استفاده میکنند.

بازار محصولات فایروال سخت افزاری utmبه دلیل تقاضای بالا در سالهای اخیر رشد بسیار خوبی داشته است. از نکات مهمی که هنگام خرید فایروال سخت افزاری utmباید به آن دقت کنید، معیار عملکرد، مجموعه قابلیتها، یکپارچهسازی شبکه و مدیریت است. درست است که بیشتر شرکتهای فعال در این زمینه این قابلیتها را در محصولات خود قرار دادهاند، اما برخی به شکل هوشمندانه از این معیارها استفاده کردهاند تا محصولی کارآمدتر و با قابلیت اطمینان بالاتر در اختیار کاربران قرار گیرد. از مهمترین معیارهایی که هنگام تهیه فایروال سخت افزاری utmباید دقت کنید عبارتند از:

مدیریت: یکی از مهمترین معیارها در خرید تجهیزات utm است اما مادامی که محصول خریداری و استفاده نشده باشد، این امکان وجود ندارد تا رابط کاربری و داشبورد محصول را مشاهده کرد. ارزیابی واقعی همراه با استفاده مداوم و مستمر است. در محصولات utm یکی از مهمترین ویژگیها مدیریت و توانایی پیکربندی نقشهای utm به روشی انعطافپذیر و کنترلشده است. برای ارزیابی این ویژگی باید به نقطه نظرات کاربران در فضای مجازی مراجعه کنید.

مجموعه قابلیتها: در utmها، نحوه اجرای یک ویژگی ساده مانند ضدویروس تفاوت چشمگیری با حالت منفرد دارد. بهطور مثال، هر utm مجهز به ضدآنتیویروس این توانایی را ندارد تا همه پروتکلها را برای تشخیص موارد مشکوک بررسی کند. حتی محصولاتی که پروتکلهای بیشتری را ارزیابی میکنند، همیشه قابلیت نظارت دقیق بر پورتهای غیراستاندارد را ندارند. پس قبل از انتخاب و خرید utm، بررسی قابلیتهایی که محصول از آنها پشتیبانی میکند اهمیت زیادی دارد.

عملکرد: هرچه عملکرد utm بیشتر باشد به معنای قابلیتها و ویژگیهای اضافهتری است که هزینهها را افزایش میدهند. عملکرد دستگاههای utm به پیکربندی دقیق و مدیریت دقیق و درست ترافیک شبکه بستگی دارد. بدون بررسیهای لازم و انجام برخی از آزمایشات، به راحتی میتوان دستگاهی را خریداری کرد که جوابگوی ترافیک سازمان نباشد و شبکه را با اختلال در عملکرد روبرو کند.

یکپارچهسازی شبکه: یکپارچهسازی شبکه به مجموعه ویژگیهایی اشاره دارد که به راهکار utm اجازه میدهد ضمن حفظ انسجام شبکه به شکل دقیقی بر عملکرد گرههای شبکه نظارت کند. بهطور مثال، برای ادغام و یکپارچگی UTM با زیرساخت موجود شبکه، دیوار آتش UTM باید توانایی پشتیبانی از پروتکلهای مسیریابی پویا مثل Open Shortest Path First را داشته باشد. پشتیبانی از شبکه محلی مجازی (VLAN)، تراکم پورت بالا و قابلیت توسعه رابطها در گذر زمان از ویژگیهای مهم در مورد معیار یکپارچهسازی شبکه است.

بهترین utm سخت افزاری

امروزه شرکتهای مختلفی در زمینه تولید utm سخت افزاری به فعالیت اشتغال دارند که محصولات فورتی گیت و سیسکو بیشتر، مورد توجه شرکتها قرار دارد.

برخی از utm های سخت افزاری رده میانی فورتی گیت عبارتند از:

- FortiGate 30E

- FortiGate 40F

- FortiGate 60E

- FortiGate 80E

برخی از utm های سخت افزاری رده متوسط فورتی گیت عبارتند از:

- FortiGate 100E

- FortiGate 101E

- FortiGate 100F

- FortiGate 101F

- FortiGate 200E

- FortiGate 600

- FortiGate 601E

برخی از utm های سخت افزاری رده سازمانی فورتی گیت عبارتند از:

- FortiGate 1000D

- FortiGate 1100E

- FortiGate 2000E

- FortiGate 2500E

برخی از utm های سخت افزاری رده سازمانی سیسکو عبارتند از:

- Firepower 2100 Series

- Firepower 4100 Series

- Firepower 9000 Series

- Firepower Threat Defense for ISR

معرفی انواع utm

برای انتخاب تجهیزات امنیت شبکه برای مدیریت کاربران و کنترل ترافیک ورودی و خروجی به داخل شبکه شرکت، باید با انواع utmهای محبوب در بازار آشنا باشید. این امکان وجود ندارد که تمامی گزینههای محبوب در این زمینه را بررسی کنیم اما در ادامه به چند مورد مهم در این زمینه مثل pfsense و kerio و cisco asa و fortigate و venusense و زایکسل میپردازیم.

Pfsense

از utmهای متنباز و رایگان است که لایسنس رایگان free license دارد پس نیازی به تمدید هزینه اشتراک سالانه مجوزها یا ارتقا ندارید. خرید فایروال pfsenseقابلیت اتصال به سرور کنترلکننده (domain controller) ویندوز مایکروسافت را فراهم میکند و خوشبختانه از پروتکل ldap نیز پشتیبانی میکند.

Pfsense گزینهای قدرتمند برای استقرار در شبکههای سازمانی است که برای نظارت بر ترافیک اینترنت قواعد قابل درک و سادهای را بر مبنای رویههای امنیتی شبکه پیشنهاد دهد، سیستم پیشگیری از نفوذ (ips) آن میتواند بهطور غیر محسوس تمامی ترافیک ورودی و خروجی شبکه را ارزیابی کند و در تعامل با دیوار آتش از تجهیزات زیرساختی و شاهراههای حیاتی شبکه به بهترین شکل محافظت کند و وجود ضدویروس در محیط شبکه، گسترش بدافزارها را کاهش میدهد.

فایروال pfsense مجهز به اسکنری است که قابلیت نظارت بر پروتکلهای http و ftp و smtp و pop3 را دارد. یکی از چالشهای جدی کارشناسان امنیتی هماهنگ نبودن voip با محصولاتی مثل دیوار آتش است، زیرا دیوارهای آتش از پروتکلهای voip مانند h.323 به درستی پشتیبانی نمیکنند و ترافیک این فناوری را مسدود میکنند. Pfsense امکان استفاده بدون مشکل از voip را فراهم میکند.

تمامی utmهای نرمافزاری و سختافزاری مجهز به یک سیستمعامل امنیتی هستند، بهطوری که هر فعالیتی که توسط فایروال انجام میشود توسط سیستمعامل utm مدیریت میشود. با اینحال، راهحلهای نرمافزاری و سختافزاری تفاوتهایی دارند. Utm سختافزاری از نظر قیمت گرانتر از utm نرم افزاری است و کاربران ناچار به پرداخت هزینه بیشتری هستند و باید در زمان خرید به ویژگیهای سختافزاری محصول دقت کنند. به همین دلیل بیشتر شرکتها برای کاهش هزینهها به سراغ راهحل نرمافزاری رفتهاند. Pfsense ویژگیهای utmهای بزرگ و گران قیمت دنیا را در قالب یک لایسنس رایگان و بهروزرسانی مرتب ویژگیها ارایه میکند.

utm فایروال zyxel usg40

شرکت زایکسل از نامهای خوشنام در زمینه ساخت محصولات شبکه، فایروال سخت افزاری utmخوبی بهنام usg40 دارد. این utm دستگاهی سخت افزاری برای محافظت از شبکه و سامانهها در برابر تهدیدات خارجی و نفوذ است. usg40 مجهز به موارد زیر است:

- فایروال

- ضدویروس

- سیستم کشف حمله (IDS)

- سیستم محافظت در مقابل حمله (IDP)

- ضداسپم

- فیلترسازی بر اساس محتوا

این سیستم به کاربران خانگی اجازه میدهد بالاترین سطح امنیتی لازم برای اتصالات شبکه خانگی را فراهم کنند. توان خروجی این فایروال خانگی ۴۰۰ مگابیت و این توان برای شبکههای خصوصی مجازی برابر با ۱۰۰ مگابیت است. یک درگاه wan، سه درگاه شبکه اترنت گیگابیتی و یک درگاه مشترک wan /lan امکانات ارتباطی utm جدید زایکسل هستند.

utm فایروال usg40 از IPv6 پشتیبانی میکند و میتواند حداکثر، بیست هزار نشست وب را کنترل و مدیریت کند. این دستگاه میان مودم و یک روتر بیسیم یا سوییچ قرار گرفته و ترافیک ورودی/ خروجی شبکه خانگی را رصد و مانیتور میکند.

utm فایروال venusense utm 150e

venusense utm ۱۵۰e یکی دیگر از محصولات فایروال سخت افزاری utmاست. ویژگیهای شاخص این محصول عبارتند از:

- استفاده و نگهداری آسان

- عملکردهای امنیتی مختلف در یک دستگاه

- موتور آنتی ویروس Kaspersky lab

- فایروال قدرتمند برای نظارت بر ارتباطات شبکه و مسدودسازی فعالیتهای مشکوک

- ضد هرزنامه (برای مسدود کردن ایمیلهای ناخواسته)

- شبکه خصوصی مجازی (ایجاد یک تونل اختصاصی مجازی و رمزگذاری شده)

- کنترل برنامههای کاربردی (قابلیت اجرا فقط برنامههای خاص و مجاز)

- سیستم پیشگیری از نفوذ (پیشگیری از نفوذ مبتنی بر امضا و از حملات L3 تا L7)

- فیلتر کردن آدرس اینترنتی

- آنتی ویروس

- گزارشگیری دقیق

utm فایروال kerio control

kerio utm firewall یکی از محصولات شناخته شده در زمینه فایروال سخت افزاری utm است که انعطافپذیری زیادی دارد و امکان استفاده از آن در بیشتر طراحیهای شبکه وجود دارد. به شکل تماما خودکار لایههای امنیتی را شناسایی میکند و مانع بروز تهدیدات جدی میشود. از ویژگیهای شاخص این محصول عبارتند از:

- کنترل مدیریت پهنای باند

- نظارت دقیق شبکه

- اتصالاتIPSec

- مدیریت کاربران

- یکپارچه شدن با اکتیو دایرکتوری

- اعتبارسنجی کاربران برای دسترسی به شبکه

- قابلیت تخصیص آیپی به طور خودکار توسط DHCP

- تعریف قواعد دسترسی به شبکه و اینترنت برای هر کاربر

- نظارت بر فعالیت کاربران در وب

- دارای فایروال جهت کنترل دسترسی

- جلو گیری از نفوذ و خرابکاری در شبکه

- دارای سیستم شناسایی و ممانعت از نفوذ (IPS)

- توانایی جلوگیری از ورود آگهیهای تبلیغاتی اینترنتی

- مدیریت پهنای باند

- قابلیت اولویتبندی پهنای باند برای برنامههای مختلف

- پشتیبانی از VoIP

کریو را باید یک راهحل امنیتی جامع برای تامین امنیت، مدیریت دسترسی و نظارت روی شبکه توصیف کرد که برای شرکتهایی در ابعاد مختلف قابل استفاده است.

utm فایروال cisco asa

هرکجا صحبت از شبکه و امنیت است، نام سیسکو خوش میدرخشد. cisco asa انتخابی عالی برای کسبوکارهای متوسط است. cisco asa با سرویسهای firepower سازگاری کامل دارد. در نتیجه بدون مشکل در شبکههای مختلفی مثل SD-WAN قابل استفاده است.

این محصول یک مکانیزم دفاعی یکپارچه در برابر طیف گستردهای از حملهها ایجاد میکند. یکی از ویژگیهای شاخص این محصول محافظت چندلایهای با اتکا به سرویسهای firepower است. این سرویس میتواند یک مکانیزم محافظتی فراگیر در برابر تهدیدهای شناخته شده و پیشرفته ایجاد کند.

cisco asa، یک utm دارای حالت (Stateful) است که برای شرکتهای متوسط و بزرگ در نظر گرفته شده است. ویژگیهای شاخص این محصول عبارتند از:

- خوشهبندی پیشرفته

- دسترسی راه دور با شبکه خصوصی مجازی و site-to-site که یک دسترسی کاملا ایمن با عملکرد و دسترسپذیری بالا را با هدف تضمین تداوم در کسبوکار ارائه میکند.

- granular avc یا قابلیت دید و کنترل برنامه granular، که میتواند بیش از ۴۰۰۰ کنترل مبتنی بر ریسک و لایه کاربرد را که خطمشیهای شناسایی تهدیدات IPS (سیستم جلوگیری از نفوذ) را فعال میکنند.

IPS نسل بعدی Cisco ASA است که NGIPS نامیده میشود و راهکاری موثر برای مقابله با تهدیدات در اختیار کاربران قرار میدهد. فیلترینگِ URL بر اساس دستهبندی و قواعد از پیش تعریف شده انجام میشود و قادر به ارسال هشدار برای سرپرستان شبکه است. AMP نیز قابلیت اثربخشی در روند شناسایی نقضها، Sandboxing، هزینه پایین مالکیت و محافظت مطلوب ارائه میکند که به شناسایی و توقف بدافزارها و تهدیدهایی که در سایر لایههای امنیتی از بین نرفتهاند، کمک میکند.

utm فایروال فورتی گیت (FortiGate)

سبد محصولات شرکت فورتی نت در حوزه شبکه و امنیت نقاط پایانی، متنوع و شامل موارد زیر است:

- utmها

- فایروالهای مخصوص شرکتهای بزرگ (FortiGate)

- محافظت از نقاط پایانی (FortiClient)

- اپلیکیشنهای وب (FortiWeb)

utmهای فورتی گیت (fortigate ngfw) میتوانند امنیت تمامی بخشهای سازمان را تامین کنند. این محصولات از مولفههایی بهنام واحد پردازش امنیت (spu) استفاده میکنند. با استفاده از SPUها، این تجهیزات میتوانند خدمات امنیتی هوشمند (intelligent security services) نظیر محافظت در برابر تهدیدها و بررسی SSL را با عملکرد بالا و تاخیر اندک فراهم کنند.

utm های فورتی گیت به کارشناسان شبکه اجازه میدهند دید کافی در ارتباط با شبکه و تجهیزات اینترنت اشیا به دست آورند. این یوتیامها با یکپارچهسازی قابلیتهای مهم نه تنها تعداد ابزارهای مورد نیاز برای حفظ امنیت و هزینههای مربوط به پیادهسازی و مدیریت شبکه را کاهش میدهند، بلکه پیچیدگی پیادهسازی و مدیریت را کم میکنند.

از جمله قابلیتهای مهمی که utmهای های فورتی گیت فراهم میکنند باید به قابلیت بررسی SSL (شامل بررسی TLS1.3)، فیلترینگ وب و سیستم جلوگیری از نفوذ (IPS) اشاره کرد. این UTMها میتوانند ترافیک شبکه در زمان ورود و خروج را به سرعت بررسی کنند. این بررسی با سرعت، مقیاس و عملکرد فوقالعاده زیادی اجرا میشود و به همین دلیل عملکرد شبکه افت پیدا نمیکند.

از دیگر ویژگیهای شاخص این محصول عبارتند از:

- کنترل استفاده از برنامه کاربردی در شبکه

- مجهز بودن به ضد بدافزار تحت شبکه

- قابلیت تشخیص و جلوگیری از نفوذ به شبکه

- کنترل دریافت و ارسال هرزنامه

- امکان استفاده به شکل ماشین مجازی

- رمزگشایی ارتباطات TLS/SSL کاربران

- نظارت عمیق بر جزئیات بستههای شبکه

- ایدهآل برای مراکز داده

برای دریافت خدمات در زمینه طراحی شبکه می توانید از لینک دریافت مشاوره طراحی شبکه استفاده نموده و از تجربیات کارشناسان توسعه شبکه آداکدر زمینه طراحی، پیاده سازی و پشتیبانی شبکه بهره مند شوید.

فایروال محصولی سختافزاری یا نرمافزاری است که در مرز شبکه داخلی و خارجی مستقر میشود و مانع دسترسی غیرمجاز به منابع درون شبکه توسط هکرها میشود. دیوار آتش utm مانند حصاری است که دروازههایی برای عبور دادههای مجاز در اختیار تجهیزات و کاربران قرار میدهد، اما این دروازهها در مقابل دادههای غیرمجاز بسته میمانند و از شبکه در مقابل دسترسیهای غیرمجاز محافظت میکند.

کاری که یک دیوار آتش utm انجام میدهد این است که ترافیک ورودی و خروجی شبکه را بر پایه مجموعه خطمشیهایی کنترل میکند که این قواعد توسط مدیر شبکه تعیین شده یا در برخی موارد از قواعد پیشفرض فایروال utm استفاده میشود. تفاوتی که یک دیوارآتش utm با نمونههای عادی دارد در این است که خطمشیهای فایروال utm هماهنگ با سایر مولفههای utm تعریف میشوند. این دیوارآتش تنها درخواستهای منطبق بر خطمشیهای امنیتی تعریف شده که بر اساس پورت یا پروتکل خاص هستند را مجاز میداند و سایر درخواستها را غیر مجاز تلقی کرده و مانع ورود آنها به شبکه میشود.

از مهمترین وظایف یک فایروال utm باید به محافظت از منابع، تایید اعتبار دسترسی، مدیریت و کنترل ترافیک شبکه، ذخیره رویدادها و گزارش آنها اشاره کرد. با پیشرفت محصولات امنیتی شبکه، دیگر بهندرت محصول واحدی بهنام دیوار آتش در شبکهها استفاده میشود، به همین دلیل است که utmها و ngfwها نقش کلیدی در دنیای امروز دارند.”

}

},{

“@type”: “Question”,

“name”: “کاربرد utm چیست”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “utm راهکاری متشکل از نقشهای امنیتی مختلف است که برای پاسخگویی به نیازهای امنیتی سازمانهای مختلف طراحی شده است. در ابتدا utm تنها برای شرکتهای کوچک در نظر گرفته میشد، اما به مرور زمان و با رشد بازار utm علاوه بر شرکتهای کوچک و متوسط، شرکتهای بزرگ نیز از این راهکار استفاده میکنند.

محصول utm بیشتر بهشکل سختافزاری ارائه میشوند و در لبه (edge) شبکه قرار میگیرند تا مدیریت یکپارچه، سهولت پیکربندی و گزارشگیری متمرکز ارایه کنند. از مزایای مهم utm باید به کاهش تعداد تجهیزات امنیتی مورد استفاده در شبکه، کاهش هزینه نگهداری، بهروزرسانی، پشتیبانی و نیروی انسانی برای مدیریت هر کدام از آنها اشاره کرد. همچنین استفاده از utm در مقایسه با قراردادن چند راهحل امنیتی مختلف کنار هم مدیریت آسانتر و مطمئنتری را به همراه دارد.

سازمانها از utm در شبکه برای کاهش تجهیزات امنیتی شبکه، نگهداری و بهروزرسانی سادهتر، مدیریت متمرکز، کاهش زمان و هزینه عیبیابی، نصب و راهاندازی سریع و موارد این چنینی استفاده میکنند. بهطور کلی یک راهکار utm را مجموعهای از فناوریهای مرتبط تشکیل میدهند که از مهمترین آنها باید به دیوار آتش، سامانه پیشگیری از نفوذ، سامانه شناسایی نفوذ، app control، ضدویروس، ضدهرزنامه، فیلترکننده محتوای وب و سایتها، راهحلهای ارزیابی امنیت ایمیل، dlp و در نهایت دیوار آتش نسل بعدی اشاره کرد.”

}

}]

}